- 首页

-

全系产品

-

企业组网方案

-

网咖电竞方案

-

数据网络中心

-

SD-WAN产品

-

路由器类产品

-

无线AP类产品

-

全光网络产品

-

交换机类产品

-

网络安全产品

-

维盟软件系统

-

产品方案

-

家庭组网

-

网络工作室

-

-

小型企业组网方案

-

中型企业组网方案

-

大型企业组网方案

-

-

-

网咖电竞方案

-

-

-

盛科网络

-

-

-

SD-WAN组网

-

-

-

智企系列路由网关

-

智享系列路由网关

-

智尊系列路由网关

-

下一代网关(2.5G)

-

-

-

面板AP

-

吸顶AP

-

室外AP

-

-

-

全光网关

-

智能OLT

-

光配件

-

光猫精灵ITMS

-

-

-

电竞网咖万兆交换机

-

电竞网咖2.5G交换机

-

电竞网咖路由器

-

电竞网咖5G交换机

-

电竞全万兆交换机

-

电竞全万兆电口交换机

-

-

-

下一代防火墙

-

-

-

软路由

-

智慧Wi-Fi

-

计费系统

-

AI盟友

-

-

-

企业组网方案

-

-

-

家用相关产品

-

个人存储

-

-

-

无线Wi-Fi

-

USB交换机

-

AI交换机(扩WAN交换机)

-

手机直播

-

工作室网关

-

多SSID无线AP

-

-

-

维盟智能弹性组网方案:赋能50-8

维盟智能弹性组网方案:赋能50-80人高效协同办公。在数字化转型加速的时代,稳定...查看更多

-

-

-

维盟企业级智能网络解决方案:100

在百人规模的企业运营环境中,网络基础设施不仅需要承载高密度终端接入与关键业务流量...维盟全栈智能网络解决方案:构建30

在300人规模的企业网络环境中,基础设施需同时承载业务高并发访问、终端高密度接入...查看更多

-

-

-

维盟超融合智能网络解决方案:构建5

在500人规模的企业数字化转型进程中,网络基础设施需同时承载千兆级无线并发、高密...维盟超万兆全光融合解决方案:赋能1

在千人规模的企业级网络环境中,基础设施需承载海量终端并发接入、核心业务毫秒级响应...查看更多

-

-

-

维盟 5G 电口解决方案(85 台

针对 85 台设备的网络部署需求,打造高效、稳定、高速的数据传输网络,满足无盘服...维盟10G光口 解决方案(100台

面向 100 台设备的网络建设需求,聚焦打造高速、稳定、低延迟的万兆到桌面网络环...维盟10G光口 解决方案(70台以

针对 70 台的网络搭建需求,聚焦构建高速、稳定且适配70台终端以内规模的万兆到...2.5G万兆解决方案(100台以下

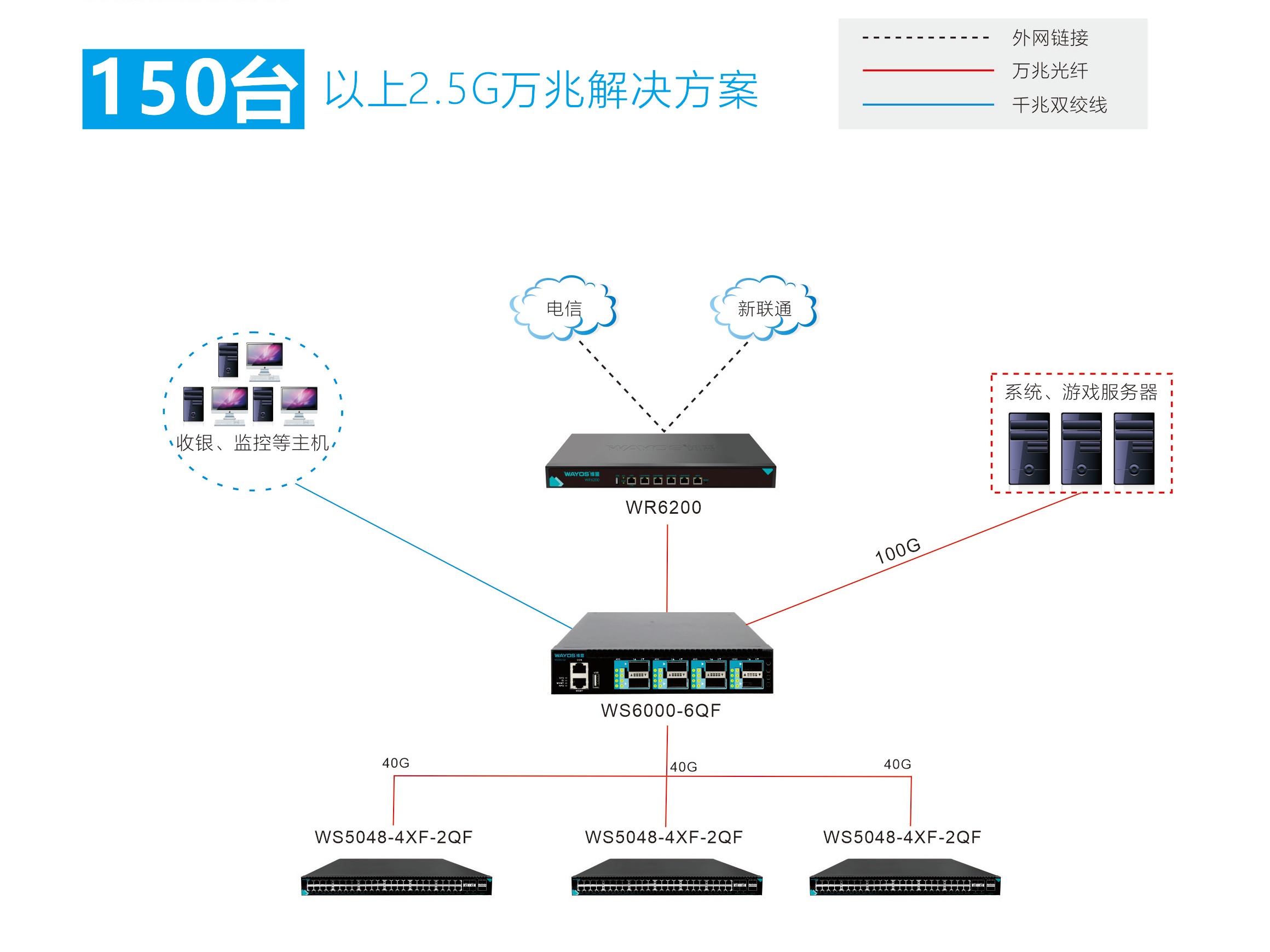

面向中高端网咖等场景,需为 100 台设备面向中高端网咖等场景,需为 100 台...2.5G万兆解决方案(150台以上

针对中大型网络场景,需为 150 台及以上设备构建高速、稳定且智能管控的网络环境...查看更多

-

-

-

WS5024-2QF 24口全万

维盟 5 系列WS5024-2QF 24口全万兆交换机,搭载自研 AI 盟友系...WS5048-4XF-2QF 2.

维盟 5系列WS5048-4XF-2QF2.5G万兆管理型交换机,搭载自研 AI...WS5024-2XF 24口2.

维盟 5系列WS5024-2XF交换机,搭载自研 AI 盟友系统软件,融合智能流...WS5048-2QF

维盟 5 系列WS5048-2QF 48口全万兆交换机,搭载自研 AI 盟友系...查看更多

-

WS8048-8QF 48口全万

维盟 8系列WS8048-8QF万兆管理型交换机,是基于盛科CTC 8180芯片...WS8048-2QF 48口全万

维盟 8系列WS8048-2QF万兆管理型交换机,是基于盛科CTC 8180芯片...查看更多

-

-

-

维盟SD-WAN

维盟 SD-WAN 简介 SD-WAN(软件定义广域网)是 SDN 技术在广域...SD-10维盟异地组网网关

维盟 SD-10 异地组网网关,维盟明星级组网设备。支持带动 15-20 个 4...SD-20维盟异地组网网关

维盟 SD-20 异地组网网关,支持带动 25-30个 400 万像素摄像头,组...G150维盟异地组网网关

维盟 SD-5 异地组网网关,支持带动 5个 400 万像素摄像头,组网速率达 ...SD-5维盟异地组网网关

维盟 SD-5 异地组网网关,维盟明星级组网设备。支持带动5-6个 400 万像...查看更多

-

-

-

FBM-220G千兆行为管理路由器

FBM-220G多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而设...FBM-1021V千兆行为管理路由

FBM-1021V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...FBM-1061V千兆行为管理路由

FBM-1061V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...FBM-568G千兆行为管理路由器

FBM-568G多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而设...FBM-220GP防火墙路由器(支

FBM-220GP多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...查看更多

-

-

-

FBM-1081V千兆行为管理路由

FBM-1081V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...FBM-1091V千兆行为管理路由

FBM-1091V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...FBM-2500V万兆防火墙路由器

FBM-2500V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...FBM-1068V防火墙路由器

FBM-1068V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...FBM-1086V万兆防火墙路由器

FBM-1086V多WAN防火墙路由器,是维盟科技针对中小型企业、网吧、出租屋而...查看更多

-

-

-

S8千兆智慧WiFi网关(600人

S8全千兆运营商级别器,四核高性能处理器,适用600台机器左右的企业、网吧、小区...S200万兆智慧WiFi网关

S-200万兆智慧WIFI网关采用双核高性能网络处理器。主频高达3.0GHz,4...S300万兆智慧WiFi网关

S-300万兆智慧WIFI网关采用四核高性能网络处理器,主频高达3.2GHz,8...S500万兆多WAN智能路由器

S500万兆多WAN智能路由器采用高性能网络处理器,适用5000台机器左右的企业...查看更多

-

-

-

WEG-1006A下一代智能网关(

WEG-1006A下一代智能网关,是维盟科技针对中小型企业、网吧、出租屋而设计的...WEG-2006A下一代智能网关(

WEG-2006A下一代智能网关,是维盟科技针对中小型企业、网吧、出租屋而设计的...WEG-3006A下一代智能网关(

WEG-3006A下一代智能网关,是维盟科技针对中小型企业、网吧、出租屋而设计的...WEG-4006A下一代智能网关(

WEG-4006A下一代智能网关,是维盟科技针对中小型企业、网吧、出租屋而设计的...HDJ-10000万兆智能网关

HDJ-10000万兆智能网关,是维盟科技针对中小型企业、网吧、出租屋而设计的突...查看更多

-

-

-

WAP-1003P入墙式AP

WAP-1003P是一款单频入墙式无线AP,运行频段为2.4GHz,可提供 30...WAP-3018入墙式AP(双频)

WAP3018是一款入墙式无线AP,64M内存,8M闪存,支持智能无线技术,2....WAP-3058入墙式AP(双频)

WAP-3058是一款标准86入墙式无线AP,整机4天线采用2T2R收发技术,1...WAP-3059入墙式AP(双频)

WAP-3059是一款标准86入墙式无线AP,整机4天线采用2T2R收发技术,1...WAP-3068AX入墙式AP(双

WAP-3068AX属于WIFI6入墙式AP,无线速率1800Mbos,2.4G...查看更多

-

-

-

WAP-4001C千兆双频吸顶式A

WAP4001C是一款吸顶式高覆盖WiFi接入产品,其广泛应用于酒店,学校,企业...WAP-8000C千兆双频无线吸顶

WAP8000C吸顶式AP是WayOS公司针对酒店、企事业单位、别墅家居以及手机...WAP-8006AX千兆双频无线吸

WAP-8006AX 吸顶式 AP 是 WayOS 公司针对酒店、企事业单位、别...WAP-9306AX千兆双频无线吸

WAP-9306AX吸顶式 AP 是 WayOS 公司针对酒店、企事业单位、别墅...WAP-3001C双频无线吸顶式A

WAP3001C是一款吸顶式高覆盖WiFi接入产品,其广泛应用于酒店,学校,企业...查看更多

-

-

-

WOP2400室外运营级无线AP

WOP-2400是一款室外运营级无线AP,采用802.11b/g/n无线传输协议...WOP2409C室外双频无线AP

WOP-2409C是室外大功率电信级无线AP设备,采用增强的射频发射技术, 射频...WOP-3000AX室外无线AP(

WOP-3000AX是室外大功率无线AP设备,采用增强的射频发射技术, 射频输出...查看更多

-

-

-

S200万兆智慧WiFi网关

S-200万兆智慧WIFI网关采用双核高性能网络处理器。主频高达3.0GHz,4...S300万兆智慧WiFi网关

S-300万兆智慧WIFI网关采用四核高性能网络处理器,主频高达3.2GHz,8...S500万兆多WAN智能路由器

S500万兆多WAN智能路由器采用高性能网络处理器,适用5000台机器左右的企业...查看更多

-

WM-1F1EP-AB020

WAYOS维盟百兆单模单纤POE收发器 电源:5V 1A 3C国标电源/48V...查看更多

-

-

-

EPON WE9808-OLT

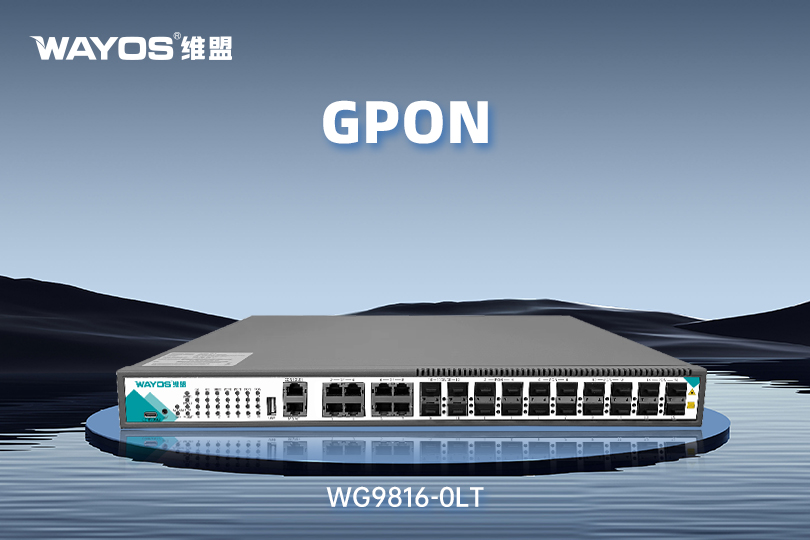

8*EPON端口,4*10/100/1000M Base-T电口,4*1000M...GPON WG9816-OLT

WG-98系列 OLT 系列的高度仅1U,安装维护方便,节省空间。设备采用业界先...GPON WG9804-OLT

...EPON WE9804-OLT

EPON端口,4*10/100/1000M Base-T电口,4*1000M B...GPON WG9808-OLT

WE-98系列 OLT 系列的高度仅1U,安装维护方便,节省空间。设备采用业界先...查看更多

-

-

-

WG-G4(GPON)

...WG-G1(GPON)

...WE-E1(EPON)

支持广播风暴抑制功能 支持环路检测功能 支持基于端口和协议的VLAN...WE-E4(EPON)

...WXG-G3(ONU)

2.4GHz无线网络 支持EPON/GPON OLT使用...查看更多

-

GPON模块

...EPON 模块

...WSM-SFP-20-LC

...WSM-SFP-03-LC

...WSM-SFP-20-LC

千兆单模双纤SFP光模块 传输波长 1310 LC接口 20KM...查看更多

-

-

-

WS6024-2QF万兆系列智能交

WS6024-2QF系列是维盟科技针对中小型企业网络核心层,及中等规模网络汇聚层...查看更多

-

WS8052GX万兆管理型交换机

WS8052GX万兆管理型交换机,提供48个10/100/1000自适应电口、4...查看更多

-

-

-

WS6000-6QF 40G核心交

WS6000-6QF 是一款维盟自主研发的40G核心交换产品,定位于网吧,电竞酒...WS5048-4XF-2QF 2.

维盟 5系列WS5048-4XF-2QF2.5G万兆管理型交换机,--基于盛科C...查看更多

-

WS6048-4XF-2QF 交换

WS6048-4XF-2QF 是一款维盟自主研发的 2.5G,40G 交换产品,...查看更多

-

-

-

WR6100电竞网咖多WAN智能路

WR-6100是一款专为中型网吧倾力打造的2.5G多WAN智能路由器。WR-61...WR6200电竞网咖2.5G智能路

WR-6200是一款专为中型网吧倾力打造的2.5G多WAN智能路由器。WR-62...查看更多

-

WR6300网咖万兆多WAN智能路

WR-6300是一款专为中大型网吧倾力打造的万兆多WAN智能路由器。WR-630...查看更多

-

-

-

WS7048-8QF

WS7048-8QF万兆管理型交换机,是公 司 自 主研发 的一款 高性能5G接...查看更多

-

-

-

WS8048-8QF 48口全万

维盟 8系列WS8048-8QF万兆管理型交换机,是基于盛科CTC 8180芯片...WS5024-2QF 24口全万

维盟 5 系列WS5024-2QF 24口全万兆交换机,搭载自研 AI 盟友系...查看更多

-

-

-

WS6024T-2QF

WS6024T-2QF系列是维盟科技针对中小型企业网络核心层,及中等规模网络汇聚...查看更多

-

-

-

WFW-1000下一代防火墙

WFW-1000下一代防火墙支持网桥,路由,旁路,以及网桥和路由混合模式等方式部...WFW-2000下一代防火墙

WFW2000下一代防火墙 产品编号: WFW2000 浏览次数:2...WFW-3000下一代防火墙

WFW-3000下一代防火墙支持网桥,路由,旁路,以及网桥和路由混合模式等方式部...查看更多

-

-

-

智能安全网络管理系统

全网管理是维盟科技在自主研发产品基础上,结合市场需求不断优化整合的一套全新安全智...查看更多

-

-

-

维盟认证计费系统2.0

Wayos计费2.0基于1.0系统优化并完善,重新开发,继承计费1.0优势摒除冗...查看更多

-

-

-

“AI盟友3.0”平台

“AI盟友3.0”平台,是基于场景的概念,对设备进行集中化的云管理。设备类型包括...查看更多

-

- 解决方案

-

成功案列

-

酒餐娱

-

中小企

-

党军政

-

运营商

-

公寓小区

-

公园景区

-

其他行业

-

-

服务支持

-

关于维盟

- 全网管理

- 盟友管理

- 问答

-

维盟DHCP防御配置丨让“DHCP欺骗”无处遁形

2017-05-16

目前大多数用户网络均有架设DHCP服务器,为终端PC或手机自动分配IP地址、掩码、默认网关、DNS服务器等网络参数,简化了网络配置,提高了管理效率及网络接入体验。

但您是否遭遇过电脑获取不到IP地址导致的无法上网?特别是在宾馆酒店、厂区宿舍、写字楼、学校等场所,注意,这不是高科技的黑客攻击,也不是小儿科的电脑系统问题,而是您的网络设备缺少一个特殊功能——DHCP防御!

接下来为各位爷奉上配置教程~

DHCP防御配置

在导航栏中选择“故障 / 安全> 防攻击>防 DHCP攻击”,开启防 DHCP 攻击功能,拦截仿冒 DHCP 服务器及地址耗竭攻击报文,禁止私设 DHCP 服务器,如下图:

参数说明

使用说明

对于网络中出现非法DHCP服务器的问题,需要防止其为客户端分配IP地址,仅允许合法的DHCP服务器提供服务。交换机的DHCP防御特性可以满足这个要求,阻止非法服务器为客户端分配IP地址。

DHCP 信任端口配置,选择端口作为信任端口。禁止 DHCP 方式申请地址,选择端口后保存, 可禁用该端口的此项功能。

开启 DHCP 防攻击功能,需将 DHCP 防护 VLAN同时进行设置,其他功能才生效。

如:1、将 DHCP snooping 打开

描述:当交换机开启了 DHCP-Snooping后,会对DHCP报文进行侦听,并可以从接收到的DHCP Request或DHCP Ack报文中提取并记录IP地址和MAC地址信息。

2、设置 DHCP snooping vlan

描述:设置 DHCP-Snooping功能将作用于哪些VLAN

3、设置连接路由器 10 端口为信任,再将 12 端口设置为抑制

描述:若10、12号都连接的是DHCP SERVER,将10号端口设置为信任,12号端口设置抑制,DHCP用户获取的是10号端口下发的IP地址。

4、效验源 MAC F0:DE:F1:12:98:D2,将服务器设置为 10.10.10.2

描述:设置了MAC校验,或者是绑定了IP地址。

客户端通过发DHCPREQUEST 响应 DHCPOFFER,从捕获的信息中对所获得的MAC/IP地址进行确认,不符合就会选择丢弃。

其中的MAC/IP地址是DHCP服务器地址

5、设置 option82 信息

option 82是DHCP报文中的中继代理信息选项。

当DHCP Client发送请求报文到DHCP server时,若需要经过DHCP中继,则由DHCP中继将option 82添加到请求报文中。

描述:option82子选项1定义了代理电路ID(即Circuit ID),它表示接收到的DHCP请求报文来自的链路标识(VLAN编号及MAC地址),这个标识只在中继代理节点内部有意义,在服务器端不可以解析其含义,只作为一个不具含义的标识使用

描述:option82子选项2定义了代理远程ID(即 Remote ID),代理远程ID是指接收到DHCP请求报文的接入交换机的vlan MAC地址(通常使用子项1和子项2要共同使用来标识DHCP源端的信息)

描述:这也是option 82的一个子选项,为链路选择(link selection)子项,该选项中包含了DHCP中继添加的IP地址。

这样DHCP server在分配 IP地址给DHCP客户端的时候就可以分配与该地址同网段的IP地址。

6、将端口 7 进行绑定

描述:MAC+VLAN ID+端口号,属于三元绑定。

参数设置绑定后,端口7只能接入该MAC地址的设备,且该设备在VLAN1中。

【维盟科技,专业网络设备提供商】

维盟科技(WayOS)是一家提供高性能的路由系统及先进高效的流量管理解决方案的网络服务供应商,同时也是集研发、生产、销售于一体的新兴高科技公司。

企业微信:woyaowifi

维盟官网:www.wayos.com

智慧WIFI:www.wamwifi.com

客服咨询:4006-12580-5

服务时间:周一至周日09:00-22:00

(免责声明:本文部分图片来源于网络,版权归原作者所有,如有侵权请联系我们予以支付报酬)